المنتجات

انقر للدردشة عبر الإنترنت

مشروع

انقر لترك رسالة عبر الإنترنت

مشروع طحن الحجر الجيري بقدرة 20 طنًا في الساعة في أكتاو، كازاخستان

القدرة: 10-20 طن/ساعة

دقة المنتج النهائي: 50 ميكرون؛ 70 ميكرون؛ 100 ميكرون؛ 150 ميكرون

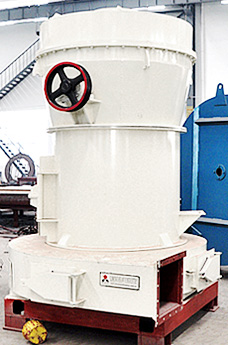

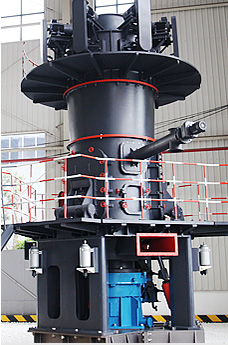

المعدات: مجموعتان من مطحنة الطحن MTW145G النسخة الأوروبية

مبدأ معدات التشفير لجمع المسحوق مبدأ معدات التشفير لجمع المسحوق مبدأ معدات التشفير لجمع المسحوق

أساسيات التشفير رواق Rwaq

دراسة أساسيات التشفير, وأهم الطرق المستخدمة فيها كما سيتم التطرق لأهم أنواع التشفير التقليدي والحديث سنتناول أهم الخوارزميات المستخدمة في التشفير وماهي العناصر الأساسية الواجب الانتباه لها لتحديد مقدار صلابة وممانعة الخوارزمية للتفكيك, ومدى الاعتمادية على مفاتيح التشفير التشفير أداة أساسية للأمن الإلكتروني ويعني استخدامه حصول البيانات والمستخدمين على طبقة إضافية من الأمان تضمن الخصوصية والسرية وتساعد في منع سرقة البيانات من قبل مجرمي الإنترنتما المقصود بالتشفير؟ Kasperskyفي هذا الفصل نقدِّم المصطلحات والمفاهيم الأساسية للتشفير هدفنا أن يتَّسم عرضنا بشيء من التبسيط، وأن نقدِّم أكبر صورة عامة ممكنة عن الموضوع تتمثل فكرة أي نظام تشفير في إخفاء المعلومات السرية بطريقة يصبح من خلالها معناها غيرَ مفهوم بالنسبة إلى أي شخص غير فهم التشفير علم التشفير: مقدمة قصيرة مثلما أشرنا سابقًا، هناك عدد هائل من الكتب حول معظم جوانب علم التشفير، وبناءً عليه، لم نسعَ إلى عرض قائمة شاملة لهذه الكتب أشرنا عبر صفحات الكتاب إلى كتاب «دليل علم التشفير التطبيقي» لمينيزيس وفان أورشخوت وفانستون، كمرجع أساسي حول مزيد من المناقشات الأكثر تفصيلًا مراجع وقراءات إضافية علم التشفير

ما المقصود بالتشفير؟ شرح التشفير AWS

التشفير هو عبارة عن ممارسة حماية المعلومات باستخدام الخوارزميات المشفرة وعلامات التجزئة والتوقيعات يمكن أن تكون المعلومات غير نشطة (مثل ملف على القرص الصلب)، أو متنقلة (مثل الاتصالات الإلكترونية المتبادلة بين طرفين أو أكثر)، أو قيد الاستخدام (أثناء الحوسبة على البيانات) علم التعمية أو علم التشفير (باللاتينية: Cryptographia) (بالإنجليزية: Cryptography) هو علم وممارسة إخفاء البيانات؛ أي بوسائل تحويل البيانات (مثل الكتابة) من شكلها الطبيعي المفهوم لأي شخص إلى شكل غير مفهوم بحيث يتعذّر على من لا يملك معرفة سرية محددة معرفة فحواهالمحة مبسطة عن علم التشفير مواقع أعضاء تستكشف هذه المقالة العالم الرائع لأجهزة التشفير، وهي مستشعرات ضرورية لاكتشاف الحركة الميكانيكية ستتعرف على أنواع مختلفة من المشفرات ومبادئ عملها وتطبيقاتها في الآلات الحديثة استعد للكشف عن الأسرار الكامنة وراء دقة أدوات التحكم في المحركات والمزيد! 1 مقدمة إلى أجهزة الدليل النهائي لأجهزة التشفير: أنواعها يقدم مركز بحوث علم التشفير لدى معهد الابتكار التكنولوجي حلولاً متكاملة لمعالجة التهديدات التي تواجهها المجتمعات الرقمية، وذلك من خلال تصميم خوارزميات وبروتوكولات التشفير وتحليلها مركز بحوث علوم التشفير TII

تشفير البيانات: المراحل ولاأنواع

في ظل التزايد المستمر للجرائم الإلكترونية خلال السنوات الأخيرة، باتت حماية أمن الشبكة ضرورة لا غنى عنها للمنظمات التي ترغب في الحفاظ على معلوماتها من الاختراق، وتتعدد التقنيات التي تُستخدم في هذا الغرض، والتي يحددها خبير أمن الإنترنت وفقًا لوضع المنظمة، ومن أبرز تلك يعني التشفير في الأمن الإلكتروني تحويل البيانات من تنسيق قابل للقراءة إلى تنسيق مشفر لا يمكن قراءة البيانات المشفرة أو معالجتها إلا بعد فك تشفيرها ويعد التشفير وحدة البناء الأساسية لأمن البيانات وهو أبسط الطرق وأهمها لضمان عدم سرقة معلومات نظام الحاسوب أو قراءتها من جانب ما المقصود بتشفير البيانات؟هناك مبدأ مشهور في علم التشفير يقول إنَّ أمْن أي نظام تشفير يجب ألا يعتمد على الاحتفاظ بسرية خوارزمية التشفير؛ وهو ما يجعل سلامة النظام يعتمد تبعًا لذلك على الاحتفاظ بسرية مفتاح فك التشفير وحسبفهم التشفير علم التشفير: مقدمة قصيرة لفهم ما هو التشفير وفك التشفير في بروتوكولات الاتصال، من الضروري فهم معنى التشفير حيث يشير التشفير إلى تأمين المعلومات والرسائل في عملية الاتصال باستخدام وظيفتين أساسيتين، وهما التشفير وفك التشفيرالفرق بين تشفير البيانات وفك التشفير

.jpg)

التشفير: شرح خوارزميات المفاتيح ITIGIC

التشفير يعني استخدام مفتاح متماثل أنه يجب أن يكون لدى مستخدمين على الأقل المفتاح السري باستخدام هذا المفتاح ، سيتم تشفير وفك تشفير جميع الرسائل المرسلة عبر القناة غير الآمنة ، مثل الإنترنت ، وبالتالي نحتاج إلى تشفير التشفير غير المتماثل التشفير غير المتماثل، المعروف أيضًا بالتشفير الأسيميتري، هو نوع من تقنيات التشفير حيث يُستخدم مفتاحين مختلفين للتشفير وفك التشفيريتميز هذا النوع من التشفير بالتعامل مع مفتاحين: مفتاح عام e3arabi إي عربي – التشفير غير المتماثل 2024年7月11日 التشفير المتماثل (symmetric cryptography): تستخدم خوارزميات التشفير المتماثل نفس المفتاح لتشفير البيانات وفك تشفيرها كما يستخدم كل من المرسل والمتلقي ذات الخوارزميةأساسيات التشفير دليل موجز للمهتمين 2020年12月26日 لكن لا تنسى أنّه حتّى أقوى التقنيات مثل التشفير قد تكون قابلةً للكسر إمّا بسبب كلمات المرور الضعيفة أو بسبب البرمجيات المُستعملة في التشفير، وليس بالضرورة أن تكون خوارزمية أو تقنية التشفير نفسها بها خلل أو ثغرة أمنيةالتشفير واستعمالاته في العالم الرقمي

.jpg)

تشفير البيانات: المراحل ولاأنواع

تشفير البيانات Data encryption هو تقنية مُتبعة لحماية البيانات والحفاظ على سريتها، عن طريق تحويلها إلى رموز أو نص مشفر، بحيث لا يمكن فك تشفيرها أو الوصول إليها إلا من قِبل فرد يحمل كلمة المرور أو مفتاح التشفير الصحيح، والذي عندما يتعلق الأمر بأمن البيانات، أصبح فن التشفير القديم حجر الزاوية الحاسم في العصر الرقمي اليوم من المعلومات الاستخباراتية الحكومية السرية للغاية إلى الرسائل الشخصية اليومية، يتيح التشفير إمكانية إخفاء معلوماتنا أمثلة التشفير والتطبيقات وحالات IBMيستخدم التشفير في الوقت الحاضر حتى في أبسط التطبيقات نظرًا لأنه من السهل جدًا اختراق معلوماتك عبر الإنترنت، فإن تشفير المعلومات وأنواع التشفير الأخرى هي أفضل الأدوات المتاحة لحماية معلوماتكما المقصود بالتشفير؟ وكيف يعمل؟تنفذ خوارزمية التشفير عملية إكس أو آر على كتلة النص الأصلي مع المفتاح، ويجري الحصول على كتلة النص المشفر من خلال تدوير الأرقام الثنائية ﻟ موضع واحد إلى اليسار في حالة استخدامات التشفير علم التشفير: مقدمة

.jpg)

مقدمة واستخدام مبدأ RSA للتشفير غير

مبدأ التشفير غير المتماثل RSA; مقدمة في خوارزمية التشفير غير المتماثلة RSA ومبدأ الرياضيات البسيطة; التشفير نظام التشفير غير المتماثل مقدمة و RSA; RSA مبدأ التشفير: غير المتماثلة مشفرة nasut2022年11月8日 التشفير باستخدام المفتاح العام أو (pkc) يُعرف أيضًا باسم التشفير غير المتماثل وهو إطار يستخدم مفتاحًا عامًا ومفتاحًا خاصا على عكس المفتاح الفردي المستخدم في التشفير المتماثل يمنح استخدام الأزواج الرئيسية للـ pkc مجموعة ما هو التشفير باستخدام المفتاح العام رواق المنصة العربية للتعليم المفتوح أساسيات التشفير دراسة أساسيات التشفير, وأهم الطرق المستخدمة فيها كما سيتم التطرق لأهم أنواع التشفير التقليدي والحديث سنتناول أهم الخوارزميات المستخدمة في التشفير وماهي أساسيات التشفير رواق Rwaq2018年3月2日 ويوجد العديد من الخوارزميات التي تعتمد مبدأ التشفير المتماثل مثل: Iii, AES, DES, IDEA, 3DES, blowfish التشفير الغير متماثل : يسمى بتشفير المفتاح العام؛ حيث تحتوي هذه الطريقة على نوعين من المفاتيح المفتاح العام والمفتاح الخاصأساسيات التشفير وأشهر خوارزميات التشفير

SHA256 مبدأ التشفير وتنفيذ الكود المبرمج

SHA256 مبدأ التشفير وتنفيذ الكود, يمكن أن يتجنب التعلم blockchain دائمًا خوارزميات التشفير المختلفة ، لأن خوارزميات التشفير المختلفة لها دور لا يمكن الاستغناء عنه في جميع جوانب blockchainاستخرج أولاً وصفًا لـ rc4 على الويكي: RC4 generates a pseudorandom stream of bits (a keystream)As with any stream cipher, these can be used for encryption by combining it with the plaintext using bitwise exclusiveor; decryption is performed the same way (since exclusiveor with given data is an involution)This is similar to the onetime pad except that generated RC4 (Rivest Cipher 4) مبدأ التشفير (وصف C في العصر الحديث في القرن العشرين للميلاد صارت أغلب دول العالم تهتم بفكرة تطبيق مبدأ الفصل بين السلطات كجزءٍ من أجزاء نظامها السياسيّ العام، والذي ساهم في تطبيق فكرة المجتمع المدني القائم على دور الشعب في التأثير بحث حول مبدأ الفصل بين السلطات موضوع1 مبدأ العمل ssh sshالتشفيرتحدث ، انظر أدناه 11 ، التشفير المتماثل يستخدم العميل والخادم نفس المفاتيح لفك تشفير البيانات ، والتي يصعب ضمان عدم فقد المفتاح أو اعتراضها يخفيالهجوم الوسيطمخاطرةمبدأ عمل SSH وطريقة التشفير وتكوين مفتاح

.jpg)

ماذا ينص مبدأ كيركهوفس؟ أكاديمية إيتكا

يعد مبدأ كيركهوفس مبدأ أساسيًا في مجال التشفير الكلاسيكي والأمن السيبراني وقد صاغها عالم التشفير الهولندي أوغست كيركهوفس في القرن التاسع عشر غالبًا ما يتم تلخيص هذا المبدأ من خلال القول المأثور، "يجب أن يكون نظام جدول المحتويات دليل المقالات جدول المحتويات rc4 مبدأ خوارزمية rc4 مبدأ اساسي مبدأ التشفير مثال تنفيذ البرنامج c rc4 اقترح rc4 في عام 1987 أنه ، مثل خوارزمية des ، فهي خوارزمية تشفير متماثلةخطوات مبدأ تشفير RC4 المبرمج العربييعتبر مبدأ كيرشوف من المبادئ المهمة في عالم أمن المعلومات إن لم تكُن قد سمعتَ عنهُ فإنه قديمٌ جداً و لكنّهُ مبدأٌ استطاع الصمود منذ أكثر من قرن و حتى اليومإن كنت ترغب في تعلم مبدأ كيرشوف فأنت في يأتي التشفير، وهو العمود الفقري للأمن الرقمي، بأشكال مختلفة من بين هذه الأشكال، التشفير المتماثل وغير المتماثل هما الركيزتان الأساسيتان يخدم كل منهما غرضاً محدداً، باستخدام آليات مفاتيح فريدة لحماية البياناتالتشفير المتماثل مقابل التشفير غير

.jpg)

مبدأ تشفير RSA المبرمج العربي

خوارزمية rsaخوارزمية التشفير غير المتماثلة rsaتشفير rsaمبدأ rsaالتحقق من خوارزمية rsaالمزيد الفئة الشخصية:خوارزمية العمود:مبدأ خوارزمية rsa بيان حقوق النشر: الرقم التفاعلي للجمهور التفاعلفي علم التعمية التشفير encryption، هو عملية نقل المعلومات (يشار إليها كرسالة غير مشفرة تستخدم خوارزمية (تسمى شفرة) لجعلها غير مقروءة لأي شخص فيما عدا من يمتلكون معرفة خاصة، تسمى المفتاحنتيجة هذه العملية هي معلومات مشفرة تشفير المعرفة Marefaتعرف على بروتوكولات التشفير والقواعد والإجراءات الأساسية التي تؤمن البيانات والاتصالات عبر الإنترنت اكتشف كيف تعمل بروتوكولات مثل SSL/TLSتحمي بروتوكولات SSH وPGP السرية والسلامة والمصادقة في المعاملات والتفاعلات ما هو بروتوكول التشفير؟ SSLعلم التشفير (Cryptography بالانجليزية)، هو علم تشفير البيانات أي إخفائها، عن طريق تحويل البيانات (مثل الكتابة) من الشكل الطبيعي لها المتعارف عليه لدى أي شخص، إلى رموز غير مفهومة، بحيث يصعب على من لا يعرف رموز هذه البيانات علم التشفير : كيف تفهم علم التشفير بشكل

.jpg)

مقدمة عن علم التشفير مبادرة العطاء

يتم تصنيف التشفير على نطاق واسع إلى فئتين: تشفير المفتاح المتماثل وتشفير المفتاح غير المتماثل (المعروف شعبياً باسم تشفير المفتاح العام) ويتم تصنيف تشفير المفتاح المتماثل بشكل أكبر على أنه التشفير الكلاسيكي والتشفير 1 المقدمة معايير التشفير المتقدمة (aes، معيار التشفير المتقدمة) هي خوارزمية التشفير الأكثر شيوعا يتم تشفير خوارزم التشفير المتماثلة أيضا فك تشفيرها ومززعها بنفس المفتاحAES مبدأ تشفير الخوارزمية المبرمج العربي2023年10月5日 يدمج التشفير الهجين ببراعة نقاط القوة في منهجيات التشفير المتماثل وغير المتماثل، مما يحقق التوازن الأمثل بين السرعة والكفاءة والأمانفهم دور المفاتيح العامة والخاصة في أمن رسوم التشفير: دليل رائد الأعمال لرسوم التشفير: تعظيم الأمان وعائد الاستثمار 1 الأساسيات والفوائد في العصر الرقمي، تعد حماية المعلومات الحساسة أمرًا بالغ الأهمية لرواد الأعمال تعد عملية تحويل البيانات القابلة رسوم التشفير: دليل رائد الأعمال لرسوم

5 أساسيات يجب أن تعلمها عن التشفير

من يستخدم التشفير: كما ذكرنا فإن إستخدام التشفير شائع جداً في الحياة العامة، و لكن في مجال علوم الحاسب فإنك ما دمت تستخدم المتصفح فلا بد أن متصفحك يقوم ببعض عمليات التشفير، كما أن البنوك و جميع الجهات المالية تستخدم CoinEx The Global Cryptocurrency Exchange Supports BTC, LTC, ETH, XRP, Doge, Shib etc and more trading pairs Highspeed matching engine Fulldimension Protection 100% Reserves Fast Deposit Withdrawal Asset and trading security guaranteedما هو التشفير المتماثل والغير متماثل يُحيط بنا علمُ التَّشْفير من كلِّ جانب، بدايةً من ماكينات الصرَّاف الآلي والهواتف المحمولة والإنترنت، ومرورًا بنُظُم الأمن التي تحمي الأسرارَ في أماكن العمل، وانتهاءً بالشفرات المدنية والعسكرية التي تحمي سماءَناعلم التشفير: مقدمة قصيرة جدًّا فريد من النتائج المترتبة أيضًا على استخدام نظام آر إس إيه أن عمليات التشفير وفك التشفير تتضمن إجراء العديد من الحسابات باستخدام أعداد كبيرة؛ وهو ما يعني بطء أنظمة الشفرات هذه مقارنةً بمعظم الخوارزميات المتناظرةالخوارزميات الحديثة علم التشفير

.jpg)

أنظمة التشفير Blogger

جميع هذه الأنظمة تعتمد على مبدأ التشفير اللاتماثلي أو التشفير باستخدام المفتاح العام والمفتاح الخاص مزايا وعيوب التشفير التقليدي والتشفير باستخدام المفتاح العام:ـترجمة "معدات التطهير" إلى الإنجليزية purification equipment هي ترجمة "معدات التطهير" إلى الإنجليزية نموذج جملة مترجمة: معدات تطهير(ب) ↔ Disinfection equipmentbترجمة 'معدات التطهير' – قاموس دعونا نتعمق أكثر في عالم معدات آلات إعادة التدوير ما هي أنواع الآلات المستخدمة في جمع النفايات؟ يتضمن جمع النفايات عددًا لا يحصى من الآلات، كل منها مصمم خصيصًا للتعامل مع أنواع معينة من النفاياتما هي معدات آلات إعادة التدوير خوارزميات التشفير ليست مفاجأة! فمُنذ الماضي السحيق حاول البشر إخفاء رسائلهم الخاصة و السرية بإستخدام أساليب مُتقدمة و ذكية وفقاً لزمانهم و ذكائهم و خبرتهم، و ما نملكُه اليوم من خوارزمياتٍ مُتقدمة ما هو إلا تراكم نشأة التشفير: خوارزميات التشفير

.jpg)

هيل خوارزمية التشفير ومبدأ التشفير

crc مبدأ خوارزمية التشفير في الآونة الأخيرة، والاتصالات udp، مع الأخذ بعين الاعتبار عدم موثوقية udp، لذلك كنت ترغب في الانضمام إلى الاختيار crc عند نقل المعلومات لضمان سلامة وصحة محتوى الإرسال2022年10月26日 يحتاج الباحث لجمع المعلومات ومعالجتها واستثمارها في بحثه العلمي إلى الإجابة على ثلاثة أسئلة: إرشادات غير مفهومة لاستخدام وتعديل ومعايرة معدات جمع المعلومات للبحث العلميجمع المعلومات للبحث العلمي: أبرز 7